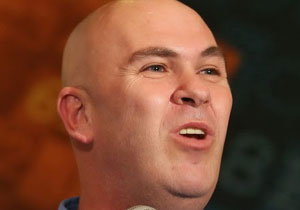

אורן ברט, התעשייה הצבאית: "הלוחמה הקיברנטית הורגת"

"לא מדובר במלחמה וירטואלית, וצריך להתייחס אליה בהתאם", אמר ברט, מנהל תחום מערכות הגנה בסייבר בחברה ● לדבריו, "הסייבר הוא לא שדה קרב אלא מרחב בו מתנהלת קישוריות בין מערכות תקשוב ומערכות ושירותים פיזיים; שדה הקרב הוא השדה הקיברנטי"

"לוחמה קיברנטית אינה וירטואלית, זוהי מלחמה שמפעיל אותה מי שיש לו יעדים והיא הורגת אנשים. צריך להתייחס אליה בהתאם לכך", כך אמר אורן ברט, מנהל תחום מערכות הגנה בסייבר בתעשייה הצבאית.

ברט דיבר בכנס CyberSecurity 2014, בהפקת אנשים ומחשבים, שנערך ביום ה' במלון דיוויד אינטרקונטיננטל בתל אביב, בהשתתפות מאות מקצועני אבטחת מידע וסייבר. הנחו אותו אבי וייסמן, מנכ"ל שיא סקיוריטי, ופלי הנמר, יזם ומנהיג אנשים ומחשבים.

לדברי ברט, "מאחר שמדובר בשדה קרב לכל דבר, ניתן להכריע את הקרב או להתגונן, ובמסגרת זו מבצעים פעולות שמיוחסות לנושא הסייבר. לכן, חשוב להגדיר בבירור את המושגים ולהבחין בהבדלים ביניהם: הסייבר הוא לא שדה קרב אלא מרחב בו מתנהלת קישוריות בין מערכות תקשוב ומערכות ושירותים פיזיים. שדה הקרב הוא השדה הקיברנטי".

הוא ציין כי "במלחמה קיברנטית, כמו במלחמה קינטית, הפגיעה בבני אדם ובנכסים היא משמעותית. התוקף מתכוון לפגוע בנכס לאומי קריטי תוך שילוב של מספר יעדים, מטרות ואמצעים. לכן, המערכות הקריטיות חשופות לקיום הלאומי, מעבר לשאלה של אבטחת מידע. למשל, מערכות נשק ושליטה נחשפות לעיוותי מידע, השבתה או מניעת שירות. אבטחת מידע היא רכיב חשוב אך חלקי במארג המגוון של האמצעים והיכולות בהגנת המערכת".

ברט אמר עוד כי "התפיסה ההגנתית צריכה להיות רב מרחבית, שיוצרת את המגננה הקיברנטית. המשימה במגננה הקיברנטית היא לאפשר המשך פעולה רציף ותקין של נכסים ומערכות שירותים לקיומה של המסגרת המתגוננת. איך עושים זאת? יש כמה אתגרים: אחד איתור של האיום מוקדם ככל האפשר, זיהוי וקטורים רב מרחביים וקבלת החלטות נכונות במרחב".

"המשימה היא לתת בידי המנהיגים את היכולת לדעת, להחליט ולפעול" סיכם ברט. לדבריו, המענה לאיום הקיברנטי הוא "מענה דיסציפלינארי, השומר על נכסי הארגון והמשאבים שלו, ונעזר במודיעין".

"המשימה היא לתת בידי המנהיגים את היכולת לדעת, להחליט ולפעול" סיכם ברט. לדבריו, המענה לאיום הקיברנטי הוא "מענה דיסציפלינארי, השומר על נכסי הארגון והמשאבים שלו, ונעזר במודיעין".

ניצנים ראשונים של תקיפות מכשירים ניידים

"מערכות מיחשוב שמטפלות בנושא הביטקוין יהיו בין הנושאים שיעסיקו את עולם האבטחה ב-2014. זאת, לצד הגברת המודעות לשמירה על הפרטיות, התקפות על מערכות פיתוח תוכנה, התקפות על מכשירים ניידים וכמובן – נושא הסייבר", כך אמרה בכנס איילת סאחתו, מומחית לאבטחת מידע.

לדבריה, "המתקפות על המובייל יהיו לא רק ברמת הארגון אלא גם מתקפות על מכשירים אישיים של משתמשים, שרבים מהם לא מודעים לסכנות. אנחנו רואים כבר ניצנים ראשונים של התקפות כאלה".

"2013 הייתה מעניינת", סיכמה סאחתו את השנה. "עסקנו בה הרבה בתחום הסייבר ושמענו על אתגרים במגמת ה-BYOD. אם נאפיין את התחזיות לשנת 2014, הרי ללא ספק זו תהיה שנת ההאקינג – לא רק על תשתיות אלא על כל המערכות משובצות המחשב. למעשה, שום דבר לא יהיה מוגן". היא ציטטה דו"ח של גרטנר (Gartner) לפיו "לא משנה מה תעשו, היכן שיש כסף ינסו לפגוע בכם, היכן שיש מידע תמיד יימצא מישהו שיאתר את החולשות והנוזקות שלכם".

"יש להגן על הקובץ – באמצעות הפלטפורמה"

דובר נוסף בכנס היה יוסי שני, יועץ לאבטחת מידע, שדיבר על החשיפה הבלתי מוגבלת כמעט של קבצי מידע ויישומים שאנחנו משתמשים בהם יום יום למתקפות קטלניות, מבלי שאיש ירגיש.

"הקובץ הוא יחידת המידע שעליה יש להגן", אמר. "הוא יכול להכיל מידע רגיש ואחת המטרות של תקיפה על רשת היא לשים יד על המידע הזה".

הוא הדגים פריצת יחידות מידע תמימות לכאורה באמצעים שזמינים באינטרנט. "בין היתר, ניתן למצוא מפענח אותות וידיאו שמותקן בתוך כבל מסך ומאפשר לקרוא את כל הקבצים שיש על הצג, שניתן לרכישה ב-30 דולר בלבד. אמצעים יקרים יותר הם מערכות להשתלטות על Wi-Fi בעזרת מגברים רבי עוצמה, במקרים שבהם אין גישה למחשב הקצה, ויש גם אנטנה ניידת שמשתלטת על שידורי הסלולר, במחיר שאינו שווה לכל נפש – 40 אלף דולר", אמר.

שני אף דיבר על הלבנה והשחרה של קבצים, כאשר ההשחרה היא איתור המידע וההלבנה היא הורדת הסכנה.

"במאבק להגנה על קבצים", אמר שני, "אנטי וירוס יכול לתת במקרה הטוב פתרון של 15% להתקפות ויתר אזורי המידע בארגון לא מטופלים. בדיקת דואר אלקטרוני היא שילוב של הלבנה והשחרה. זהו השלב הקריטי שבו פורץ יכול לחדור פנימה". המסקנה, לדבריו, היא: "תשכחו מהגנה על קבצים יחידים, כי יש בלי סוף, התפיסה צריכה להיות הגנה על פלטפורמה".

חתם את הרצאות המליאה שי חן, סמנכ"ל טכנולוגיות בחברת הקטיקס מקבוצת ארנסט אנד יאנג (Ernst & Young). הוא דיבר על שיטות לאיתור מתקפות שעברו מנגנוני הגנה בארגונים, במטרה להגדיל את היקף הגילויים של איומים שטרם הגיעו להבשלה. "אנחנו יודעים על מתקפות שבוצעו ונערכים להן, אבל אנחנו לא יודעים מספיק על איומים שלא הגיעו לכלל התקפה", אמר.

תגובות

(0)