שער גלישה מאובטח (SWG) – איך לבחור את המוצר הנכון או ממה חשוב להיזהר

מאת מוטי שגיא, יועץ בכיר אבטחת מידע, פורטינט

פשיעת המחשוב התפתחה בשנים האחרונות לפשיעה מקצועית ומאורגנת, כשפריצה לרשתות ומחשבים כבר איננה נחלת האקרים חובבים, שמה שמניע אותם הוא האתגר האישי וה"תהילה". ע"פ חברת המחקר גרטנר, רוב איומי הפשיעה בסופו של יום מגיעים לארגון דרך רשת ה-WEB (בפרוטוקול http ו-https) חלקם מסתתרים באתרים "תמימים", חלקם הפניות לאתרים מתוך הודעות דוא"ל זבל. בתקופה האחרונה בגלל התקדמות האיומים ומוצרי ההגנה ניתן לטפל באיומים אלו כחלק ממערך ה-FW הארגוני שנקרא ע"פ גרטנר – Next Generation FW או UTM.

אז מה הדברים הבסיסים שצריך בפתרון

1. URL FILTERING – חסימה לאתרים העלולים להכיל תכנים מזיקים

2. Anti-X – חסימת וירוסים ונוזקות שמגיעים דרך תווך הגלישה בארגון

3. התממשקות ל-AD – יכולת החלת מדיניות אבטחה ע"פ קבוצות ב-active directory

4. חסימת סוגי קבצים – יכולת חסימת הורדת קבצי הפעלה שעלולים להכיל קוד עויין

5. Application Control – יכולת זיהוי וחסימה של אפליקציות שמשתמשות בתווך ה-WEB .לדוגמא לאפשר messenger אבל לחסום העברת קבצים.

God is in the details

למרות שישנם מס' רב של מוצרים שמכילים את היכולות המוזכרות הם מספקים הגנה יותר על איומי ה"אתמול" ופחות על איומי ה"היום והמחר". לפעמים הפרטים ה"קטנים" או החולייה החלשה הם שיגרמו לאיום להיכנס לתוך הרשת. אז על מה חשוב לשים דגש:

1. יכולת ניטור וסינון SSL – הרבה מהאיומים מוצאים דרכם לארגון דרך תווך ה-https שבד"כ ה-FW הארגוני "עיוור" כלפיו, פתרון מקיף יידע להסתכל בתוך תוכן זה ומצד שני לאפשר למידע אישי (אתרי בנקים ,מידע רפואי) לעבור ללא בדיקה.

1. יכולת ניטור וסינון SSL – הרבה מהאיומים מוצאים דרכם לארגון דרך תווך ה-https שבד"כ ה-FW הארגוני "עיוור" כלפיו, פתרון מקיף יידע להסתכל בתוך תוכן זה ומצד שני לאפשר למידע אישי (אתרי בנקים ,מידע רפואי) לעבור ללא בדיקה.

2. True-type file filter- יכולת חסימה לפי סוג קובץ ולא רק לפי סיומת .דרך יחסית פשוטה לעקוף מנגנוני סינון היא לשנות את סיומת הקובץ (לדוגמא לשנות קובץ exe ל-txt ). מע' טובה תדע לזהות נסיון כזה ולחסום את הקובץ.

3. Proxy based scanning – הרבה מהמערכות מזהות תוכן מזיק בתצורת STREAM, הווה אומר מסתכלת במידע שעובר בכרטיס הרשת וברגע שמזהה שתואם לחתימת AV חוסמת את הקובץ. הבעיה בשיטה כזו שהיא חסרת ערך בוירוסים ונוזקות שמוכמנים בתוך קובץ אחר (לדוגמא קובץ RAR), הדרך היותר מאובטחת לסרוק היא בתצורת PROXY שמקבל את כל הקובץ מפרק אותו אם צריך ואז מבצע את הסריקה.

4. Web 2.0 URL FILTERING – יכולת סינון דינמית לאתרים. לדוגמא אתר בלוגים שמכיל פוסט עם תוכן פורנוגרפי פתרון טוב יידע לקטלג ולחסום את הפוסט לפי קטגוריית פורנו.

5. קבוצות מחקר איומים – חשוב לוודא שמנוע זיהוי האיומים הוא בפיתוח החברה ולא מסתמך על צד שלישי ו/או open-source וזאת על מנת לתת מענה יותר מהיר ומקיף בשעת אירוע.

המענה של פורטינט

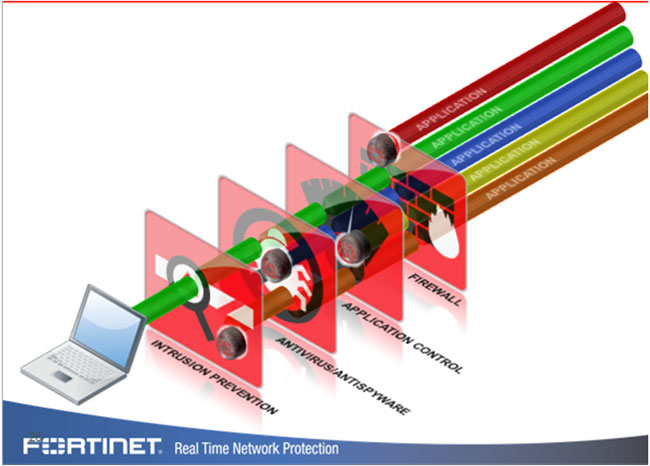

Fortinet הינה ספקית מובילה באבטחת רשת ומובילה עולמית בתחום פתרונות ניהול האיומים המשולב (UTM).פורטינט מוקמה על ידי גרטנר ברבעון המובילים בדו"ח "Magic Quadrant for UTM". כשמדברים על "ראייה שלמה" או completeness of vision הכוונה היא לפתרון שמצד אחד בנוי כחומרה ייעודית לאבטחה עם מעבדים ייעודיים לסינון איומים היודעים לספק ביצועי שיא של רשת,ומצד שני לפתרון עם יכולות אבטחת גלישה מקיפות המכילים מענה למימדי האיום השונים (ראו איור)ויכולת החלת מדיניות אבטחה גראנולרית ברמת משתמשי הארגון.

החברה פעילה בישראל במגוון מגזרים, ספקי שירות, בטחון, פיננסי,הייטק,ממשלה ועוד.