קספרסקי: טעינת מכשירים ניידים בעמדות הטענה ציבוריות מסכנת אותם

המכשירים הללו חשופים לפגיעה על ידי קוד זדוני פשוט שחודר למידע הבסיסי שמשדר כל מכשיר סלולרי - על פי החברה

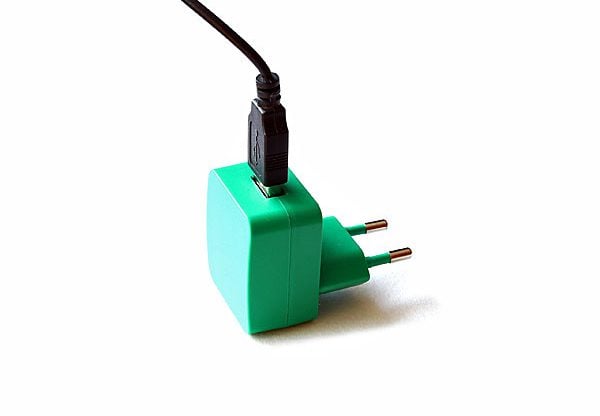

מכשירים ניידים נמצאים בסכנה כשהם נטענים באמצעות חיבור USB ולכן, טעינה שלהם בעמדות הטענה ציבוריות מסכנת אותם – כך מעלה מחקר של קספרסקי (Kaspersky).

לפי המחקר, מכשירים ניידים משדרים מגוון של נתונים אל המחשב במהלך ה-Handshake (תהליך החיבור בין המכשיר והמחשב אליו הוא מחובר). הנתונים המשודרים כוללים את שם המכשיר, היצרן, הסוג שלו, המספר הסידורי, נתוני הקושחה ומערכת ההפעלה, מערכת או רשימת הקבצים ומספר הזיהוי של השבב האלקטרוני. כמות הנתונים מועברת בתהליך משתנה, על פי המכשיר ונקודת החיבור, מציינים בקספרסקי, אבל כל סמארטפון מעביר את אותו מידע בסיסי מדובר.

עבור גופים חיצוניים המעוניינים באיסוף נתונים שכאלה, משמש הסמארטפון כמזהה ייחודי של בעליו. אלא שזו לא הייתה בעיה אמיתית אם איסוף של נתונים מזהים ייחודיים היה כל מה שהתוקף מסוגל לעשות עם המכשיר הנטען. על פי החברה, עוד ב-2014 הוצגו הוכחות לכך שמכשיר נייד יכול להיפגע מקוד זדוני פשוט על ידי חיבורו לעמדת טעינה מזויפת. כעת, שנתיים לאחר ההכרזה הראשונה, מומחי קספרסקי הצליחו לשחזר את התוצאה. באמצעות שימוש במחשב PC רגיל וכבל מיקרו USB סטנדרטי שחומש במערך של פקודות מיוחדות הם הצליחו להתקין אפליקציה בליבת המכשיר. הדבר שווה ערך לחשיפה מלאה של הסמארטפון, אפילו שלא נעשה שימוש בקוד זדוני.

על אף שלא פורסם עד היום מידע על אירועים ממשיים הכוללים עמדות טעינה מזויפות, כבר נצפתה בעבר גניבת נתונים ממכשירים המחוברים למחשב. לדוגמה, טכניקה זו הייתה בשימוש ב-2013 כחלק מקמפיין ריגול הסייבר Red October. קבוצת Hacking Team עשתה במהלכו שימוש בחיבור של מחשב על מנת לטעון קוד זדוני למכשיר נייד.

"מוזר לראות שכמעט שנתיים לאחר פרסום הוכחת היכולת להדביק סמארטפון דרך USB, האפיק הזה עדיין פעיל. סיכוני האבטחה הם ברורים: אם אתה משתמש קבוע, ניתן לעקוב אחריך באמצעות מספר זיהוי המכשיר. אפשר להעמיס על המכשיר שלך כל דבר – מכלי פרסום ועד לכלי כופר. ואם אתה מקבל החלטות בחברה גדולה, תהפוך בקלות למטרה להאקרים מקצועיים", התריע אלכסיי קומרוב, חוקר במעבדת קספרסקי. "אתה אפילו לא צריך מיומנות גבוהה כדי לבצע מתקפה שכזו. כל המידע שאתה זקוק לו נמצא באינטרנט".

כדי להתגונן מפני הסיכון ממליצה החברה להשתמש בנקודות טעינה ומחשבים אמינים בלבד, להגן על המכשיר הנייד באמצעות סיסמה או שיטה אחרת, כגון זיהוי טביעת אצבע, להיעזר בהצפנה כדי לאבטח קונטיינרים (אזורים מוגנים במכשיר הנייד המשמשים כדי לבודד מידע רגיש) להגנה על הנתונים ולהשתמש בפתרון אבטחה מוכר.

תגובות

(0)