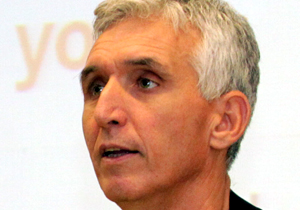

יוסי שנק, מנמ"ר חברת החשמל: "אנחנו מתכוננים ברצינות להתגוננות מפני איומי הפגיעה ב-SCADA"

"יש חשיבות עליונה בפיתוח וחיזוק נושא הסייבר להגנה על תשתיות קריטיות לאומיות שחברת החשמל אחראית עליהן, תוך הובלת הנושא לטובת תשתיות ותעשיות נוספות בישראל", אמר שנק בכנס מקצועי למשתתפי הקונסורציום האירופי COCKPITCI, שחברת החשמל עומדת בראשו ● הוא דיבר על הפרויקט שמבצע הקונסורציום ואמר, כי הוא "המשך של פרויקט נוסף שחברת החשמל הייתה שותפה בו - פרויקט MICIE, שבמסגרתו נבנה הבסיס למנגנון חיזוי סיכונים בזמן אמת במערכות SCADA"

"חברת החשמל רואה חשיבות עליונה בפיתוח וחיזוק נושא הסייבר להגנה על תשתיות קריטיות לאומיות שהיא אחראית עליהן, תוך הובלת הנושא לטובת תשתיות ותעשיות נוספות בישראל. אנחנו מתכוננים ברצינות להתגוננות מפני איומי הפגיעה ב-SCADA. המומחיות של החברה במערכות משולבות שליטה ובקרה מבוססות SCADA וטכניקות ההגנה עליהן מהוות בסיס לשיתוף הפעולה עם הגופים האירופיים בכלל ועם חברות חשמל וגופי שירות אחרים שם בפרט", כך אמר אתמול (ד') יוסי שנק, מנמ"ר חברת החשמל. שנק דיבר בכנס מקצועי למשתתפי הקונסורציום האירופי COCKPITCI, שחברת החשמל עומדת בראשו.

חברי הקונסורציום – אוניברסיטאות, חברות גדולות וסטארט-אפים אירופיים – מנסים למצוא מענה לסכנה שהתגלתה בתולעת סטוקסנט (Stuxnet), שפגעה במתקני גרעין באיראן. התולעת הבהירה לעולם שמערכות SCADA, שמפעילות חיישנים במתקני תשתית חיוניים ולכאורה מנותקות מהאינטרנט, חשופות אף הן לפגיעות מכוונות מצד האקרים. בין אותם האקרים מצויים גם כאלה שמופעלים על ידי ממשלות. החשש הוא שגורמים עוינים ינסו לשתק מערכות חשמל, מים או כל תשתית חיונית אחרת.

שנק הסביר, כי "הפרויקט האירופי Cokpoit CI הוא המשך של פרויקט נוסף שחברת החשמל הייתה שותפה בו – פרויקט MICIE, שבמסגרתו נבנה הבסיס למנגנון חיזוי סיכונים בזמן אמת במערכות SCADA. פרויקט זה מרחיב את המנגנון לתחומי הסייבר ומספק תגובה מידית לתקיפות של מערכות שליטה ובקרה במערכות קריטיות. לאחר מספר פרויקטים שבוצעו במסגרת הזו, גם השותפים מאירופה מבינים את התועלת והיכולות של עובדי חברת החשמל בכלל ושל אגף מערכות המידע והתיקשוב שלה בפרט בתחומי מערכות מחשב, תקשורת ושליטה ובקרה".

"המגמה העיקרית – מתקפות ממוקדות"

אמנון בר לב, נשיא צ'ק פוינט (Check Point), סקר את ההתפתחויות במתקפות על מערכות בקרה של מפעלי תשתית. "המגמה העיקרית כיום היא מתקפות ממוקדות", אמר. לדבריו, "מתקפות סייבר קיימות כבר 20 שנים, אבל במהלך התקופה הן היו אקראיות ובוצעו באמצעות סריקה של רשתות. כיום, האקרים מחפשים ארגונים מסוימים, בין אם למטרות כלכליות או ממניעים אידיאולוגיים, כמו המתקפה של אנשי אנונימוס (Anonymous) על חברת ייעוץ בתחום האבטחה שהבטיחה להילחם בהם. הדוגמה של סטוקסנט מראה שגם ממשלות נכנסות לתחום מלחמות הסייבר".

הוא ציטט נתונים מהם עולה, כי מתוך 198 המתקפות המאורגנות שאירעו ב-2011, חברות המים מובילות עם 41% ואחריהן חברות החשמל. "המתקפות הגדולות ביותר הן האקינג מכוון ו-Malware, אחר כך מתקפות פיזיות, שימוש לרעה בסמכויות ולבסוף – הנדסה חברתית. כל זאת נעשה באמצעות בוטנטים שהשתכללו מאוד", ציין.

הוא ציטט נתונים מהם עולה, כי מתוך 198 המתקפות המאורגנות שאירעו ב-2011, חברות המים מובילות עם 41% ואחריהן חברות החשמל. "המתקפות הגדולות ביותר הן האקינג מכוון ו-Malware, אחר כך מתקפות פיזיות, שימוש לרעה בסמכויות ולבסוף – הנדסה חברתית. כל זאת נעשה באמצעות בוטנטים שהשתכללו מאוד", ציין.

בר לב קרא להגביר את האכיפה מצד הגופים הרגולטוריים ולכתוב נהלים ברורים שיעוררו את העובדים ועל ידי כך ימנעו מההאקרים להצליח במזימותיהם.

לדבריו, על מנת להגן על סביבת SCADA יש להציב מערכות הגנה בינה לבין הרשת הארגונית, לבזר את רשת ה-SCADA עצמה לכמה מרכיבים ולהגן על ציוד הקצה.

המקרה הנורבגי

אריק קווינסלאנד, יועץ אבטחה לחברת החשמל הנורבגית ליס (Lyse), אמר ש-"מערכת תשתית החשמל היא מערכת התשתית הקריטית ביותר. הלקוחות לא רגילים להפרעות באספקת החשמל. לפיכך, הרגולטור הנורבגי והחברה עצמה מדגישים מאוד את הצורך בהגנה על מערכת ה-SCADA".

הוא דיבר על חוק נורבגי חדש בנושא, שייכנס לתוקף בשנה הבאה. "במסגרת החוק הזה, מערכות SCADA חייבות לכלול מערכות לגילוי וחסימת תעבורה עוינת; לא יתאפשר להעביר ציוד מחשבים בין ה-SCADA לרשתות אחרות; גישה אליה מצד שלישי תאושר ותבוצע בידי מפעיל ה-SCADA, לתקופה מוגדרת מראשו ורק במקרי חירום; יצרני SCADA יתחייבו להצהיר שאין דלתות אחוריות חבויות שמאפשרות גישה למערכת; יופעלו הליכים נוקשים לאיחסון וגישה למסמכים שניתן להשתמש בהם כדי לגרום נזק לאספקת החשמל; כל השינויים חייבים לעבור הערכת סיכונים לפני ההטמעה; ואורחים לא רשאים יותר להיכנס למרכזי תפעול רשת החשמל בנורבגיה", אמר קווינסלאנד.

תגובות

(0)