מחקר: פחות משביעית מהארגונים מעריכים שה-OT שלהם מאובטח

לפי פורטינט, היקף הארגונים ב-2023 שהחשיבו את אבטחת ה-OT שלהם כ"בשלה מאוד" ירד מ-21% ל-13% ● 75% מארגוני ה-OT חוו לפחות פרצה אחת בשנה האחרונה

פושעי הסייבר ממשיכים להתמקד ב-OT (טכנולוגיה תפעולית) בשיעור גבוה: בעוד שהיקף הארגונים שלא נחשפו לפרצת אבטחת סייבר השתפר משמעותית – מ-6% ב-2022 ל-25% ב-2023 – הרי ש-75% מארגוני ה-OT דיווחו על פרצה אחת לפחות במהלך השנה האחרונה. ארגונים גם מעריכים באופן מוגזם את מוכנות אבטחת ה-OT בארגון: ב-2023, מספר הארגונים שהחשיבו את מערך אבטחת ה-OT של ארגונם כ"בשל מאוד" ירד ל-13% לעומת 21% ב-2022; כך לפי מחקר חדש של פורטינט.

דו"ח מצב הטכנולוגיה התפעולית ואבטחת הסייבר הגלובלי ל-2023 נערך בקרב 570 מומחי OT בעולם, כולל מישראל.

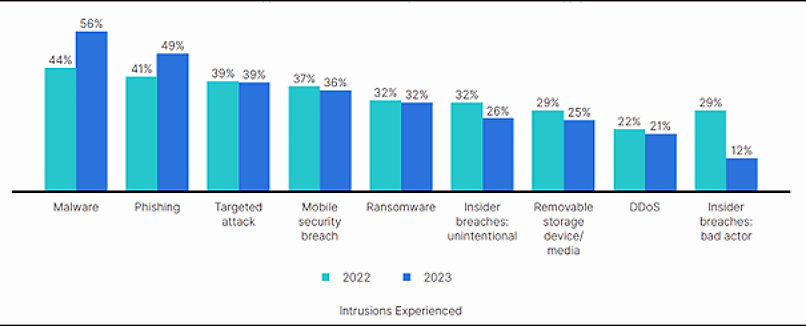

פרצות בשל נוזקות (56%) ומתקפות פישינג (49%) היו, שוב, הסוגים הנפוצים ביותר שדווחו ו-32% מהמשיבים העידו שנפלו קורבן למתקפת כופר בשנה האחרונה – נתון זהה ל-2022.

לפי החוקרים, ריבוי ההתקנים המחוברים מדגיש את אתגרי המורכבות עבור ארגוני ה-OT: קרוב ל-80% מהמשיבים דיווחו כי יש בסביבת ה-OT בארגונם יותר מ-100 התקני OT התומכים ב-IP.

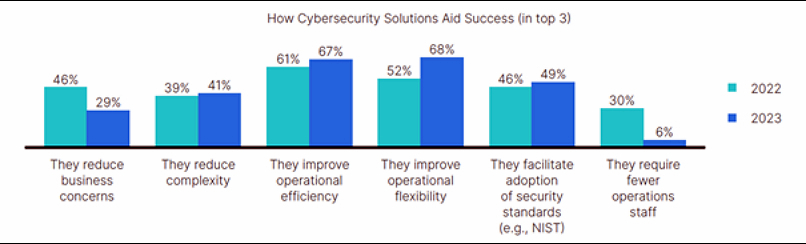

כיצד פתרונות אבטחת הסייבר מסייעים להצלחת מומחי ה-OT. צילום: פורטינט

עוד עלה כי התפשטות הפתרונות מקשה לשלב, ליישם ולאכוף בקביעות מדיניות אבטחה. הבעיה מחמירה עם מערכות ההופכות מיושנות: 74% מהארגונים דיווחו כי הגיל הממוצע של מערכות הבקרה בארגונם נע בין שש ל-10 שנים.

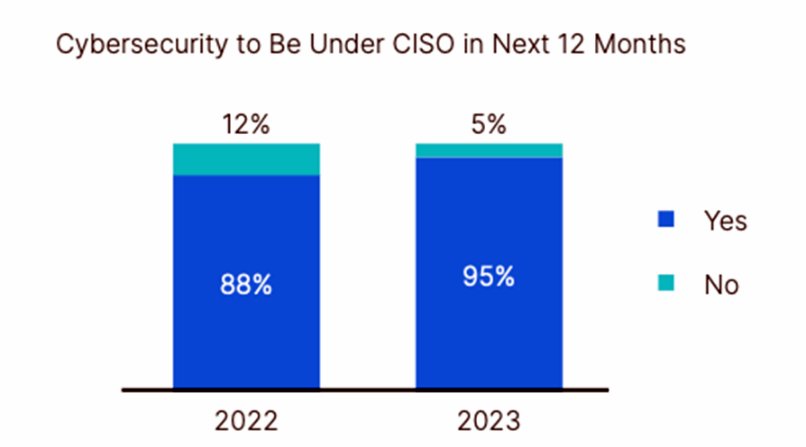

אבטחת הסייבר תעבור לאחריות מנהלי אבטחת המידע ב-12 החודשים הבאים. צילום: פורטינט

לפי פורטינט, "יישור קו של אבטחת ה-OT תחת מנהל אבטחת המידע מבשר טובות עבור התעשייה: למרות המחסור במקצועני אבטחה, ארגוני ה-OT ממשיכים לתעדף את אבטחת הסייבר. כך, 95% מהארגונים מתכננים להטיל את האחריות על אבטחת הסייבר של רשתות ה-OT תחת האחריות של מנהל אבטחת המידע בשנה הקרובה, ולא תחת מנהל התפעול.

כיצד פתרונות אבטחת הסייבר מסייעים להצלחת מומחי ה-OT. צילום: פורטינט

הדו"ח מצביע על הדרכים שבהן ארגונים יכולים להתמודד עם נקודות תורפה במערכות ה-OT שלהם: פיתוח אסטרטגיית מערך אבטחת סייבר OT מבוססת יצרני אבטחה; פריסת טכנולוגיית בקרת גישה לרשת (NAC); מימוש של גישת Zero-Trust; הדרכת מודעות לאבטחת סייבר; שימוש בפתרונות הכוללים APIs פתוחים.

תגובות

(0)