חדר מלחמת סייבר: מדוע זקוקה טכנולוגיית המידע למומחיות חדשה כדי להילחם כיום במתקפות ברשת? ל

לאחרונה התרחשו מתקפות סייבר נגד מוסדות פיננסיים בארה"ב. ודאי תהיתם מדוע הן הצליחו כל כך. הסיבה ברורה: מאפייני ההתקפות השתנו באופן מהותי בעוד שטקטיקות ההגנה לא השתנו עימם. התקפות הסייבר הפכו להיות עיקשות וארוכות יותר באופן משמעותי, דבר הדורש מקבוצות אבטחת המידע לרכוש יכולות עמידה תחת התקפה לאורך זמן וכן יכולות מתן מענה להתקפה. למעשה, אם אתרע מזלכם והארגון שלכם נבחר כמטרה לקמפיין התקפה דומה לזה שהתרחש נגד מוסדות פיננסיים בארה"ב, אזי סיכוי גבוה שנחרץ דינכם להיכשל בהגנה על האתר שלכם. אם למחלקת אבטחת המידע או לספק שירותי האבטחה שלכם אין חדר מלחמת סייבר מאומן היטב, אזי סבירות גבוהה שהאתרים שלכם יקרסו תחת ההתקפות המאסיביות הקיימות היום.

בכל קמפיין מתקפה יש לבצע הערכה של הסיכון ע"פ הפרמטרים הבאים:

• משך ההתקפה

• סוגי ההתקפות מספר ההתקפות השונות, כלי וסוג ההתקפה. בקמפיינים האחרונים שוגרו מספר התקפות במקביל שכל אחת מיועדת לפגוע בתשתית אחרת של הארגון ולכל אחת נדרשת התגוננות שונה.

• מקור ההתקפה אנו מגדירים את התוקפים בעלי המומחיות הגדולה ביותר, או ההאקרים, כמקור במעגל הפנימי של ארגוני התקיפה.

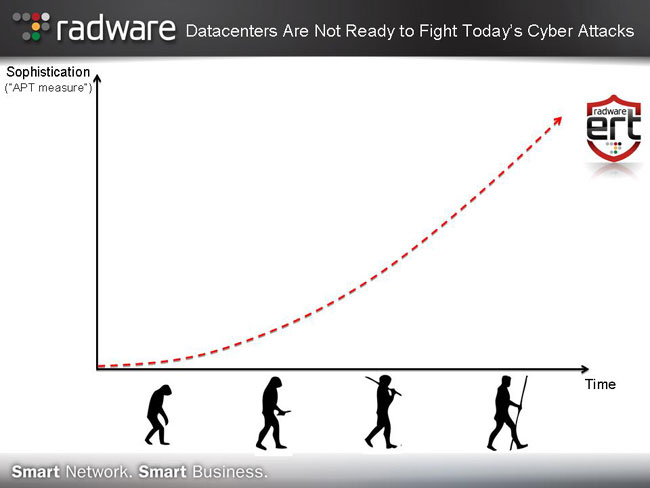

להלן דוגמאות להתקדמות שעשו קמפייני ההתקפה במהלך השנתיים האחרונות:

מדוע הותיר השינוי במאפייני ההתקפה את ארגוני אבטחת המידע בלתי מוכנים?

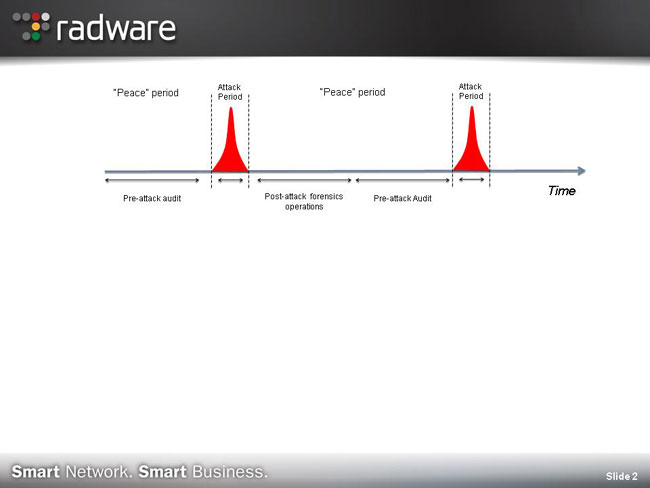

עד כה ארגונים אלה התמודדו עם מתקפות הסייבר באמצעות שתי פעילויות עיקריות:

• קדם התקפה – ביקורת אבטחה כגון סריקת פגיעות, מבחני חדירה, בחינת הליכי אבטחה וכו'.

• לאחר התקפה – ניתוח המתקפות שהתרחשו על-מנת להתכונן טוב יותר להתקפה עתידית.

שתי הפעילויות חיוניות לכל צוות אבטחת מידע, אך אפקטיביות רק במקרים בהם משך ההתקפות קצר ביותר (שניות או דקות), כפי שמבהיר האיור:

מה קורה כאשר ההתקפה נמשכת 20 יום וכוללת סוגי התקפות המשתנים לאורך זמן? התקפות עיקשות כאלו לבסוף תימצאנה את אותה נקודה חלשה במערך האבטחה של הארגון ודרכה הן יצליחו לפגוע בזמינות השרותים המקוונים שלו. התוצאה: ימים שבהם הארגון לא יוכל לשרת את לקוחותיו המקוונים או שיספק חוויית שירות שלילית.

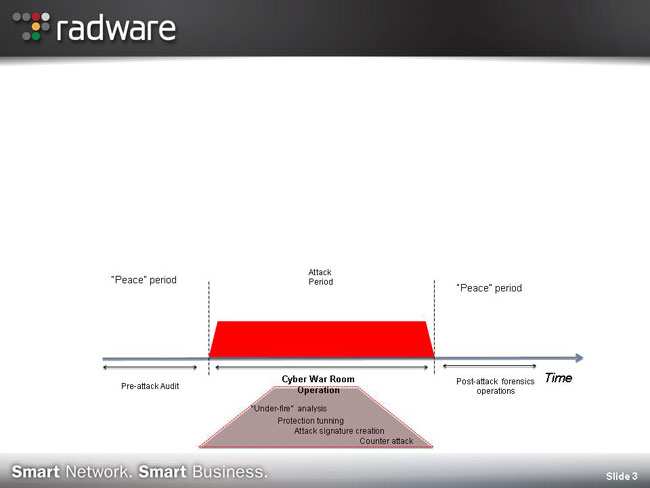

מה יעשו קבוצות אבטחת המידע במקרה כזה? האם ימתינו עד תום ההתקפה כדי להתחיל בפעולות לניתוחה? סביר להניח שלא, מכיוון שעליהן לפעול במיידי. משמעות הדבר שהן יפגשו אילוצים קשים שהן אינן ערוכות להתמודד עימם.

האיור למטה מציג את תנאי ההתקפות החדשות והיכולת החדשה שבה צריכה קבוצת אבטחת המידע לתמוך. אני מכנה יכולת זו כ"חדר מלחמת סייבר".

יכולת "חדר מלחמת סייבר" ניתן להגדיר כלהלן – צוות המסוגל:

• לתת מענה למתקפה מסביב לשעון.

• לעמוד בהתקפות ארוכות: אנשי הצוות צריכים לחלק ביניהם את האחריות כך שתאפשר להם כוח עמידה למשך זמן רב.

• מצויד בכלים מתקדמים המסייעים לנתח את המתקפה וליצור הגנות חדשות בזמן אמיתי.

• בעל ידע ושליטה בכלי אבטחה של יישומים ושל הרשת, כמו גם היכולת לשלוט בנתבים ובמתגים של הרשת.

• כולל מומחי אבטחה מאומנים היטב באמצעות משחקי מלחמה המדמים את הנעשה ברשת.

• חברי הצוות צריכים להיות מסוגלים לפתח פעולות של התקפת-נגד כדי לנסות לגרום לתוקפים להפסיק את ההתקפה.

מתקפות סייבר מציגות תנאים דומים לאלה שבשדה הקרב במציאות, ולכן צריך לנקוט כלפיהן בגישה דומה – אם באמצעות מחלקת אבטחת המידע או ספק שירותי אבטחה. יכולות חדר מלחמת הסייבר הן חיוניות, ועל ארגוני אבטחת המידע לאמצן במהירות. בעתיד הקרוב יצטרכו חדרי מלחמת סייבר לשתף פעולה ביניהם ואולי אף בין חברות שונות במטרה לעמוד בפני דור חדש של מתקפות סייבר מתוחכמות ועקשות.