מחקר: זינוק בכרייה בלתי חוקית של מטבעות קריפטוגרפיים

מונרו הוא המטבע המושלם למתקפות מסוג זה, כך לפי מחקר חדש של סייבר ארק הישראלית

בשנת 2017 חל שינוי מרכזי בעולם איומי הסייבר: מעבר מטקטיקות של פשעי סייבר כספיים כגון כופרות וגניבת כרטיסי אשראי לסוג חדש של נוזקות, בשם Cryptominers- מתקפות קריפטו המשתלטות על משאבי המחשוב ומשתמשות בהם לכריית מטבעות קריפטוגרפיים בלתי חוקית. בתחום פשע סייבר חדש זה חל השנה זינוק משמעותי; כך לפי מחקר חדש של סייבר ארק (CyberArk) הישראלית.

המחקר בחן את המגמות של נוזקות קריפטו עכשוויות, שיטות וכלי המתקפה, צפי הגידול במתקפות אלה והמוטיבציה של התוקפים, עם שימת דגש על הטכנולוגיה שמאחורי המטבע הווירטואלי מונרו (Monero) והסיבות שהופכות אותו למטבע המושלם למתקפות מסוג זה.

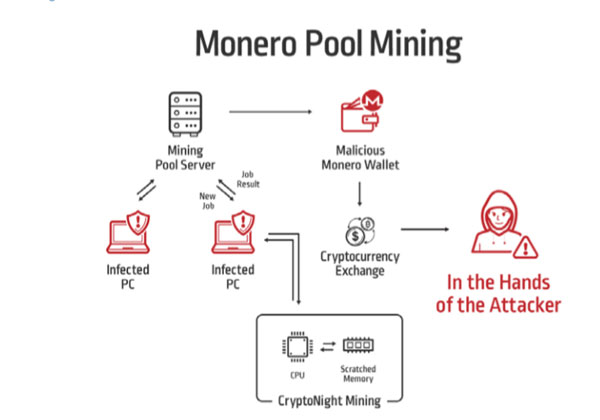

הליך כריית מונרו. צילום: מתוך מחקר סייבר ארק

"כריית מטבעות קריפטו זדונית יכולה להתנהל בשקט"

על פי החוקרים, בשנת 2018 השימוש בנוזקות כאלו זינק: פושעי סייבר נוהרים כעת למגמה של ניצול לרעה של מטבע קריפטו חדש, מונרו, המבוסס על הקונספט של ביטקוין. בחודשים הראשונים של השנה, מציינים החוקרים, דווחו כבר כמה גניבות מוצלחות בהיקף של מיליוני דולרים, שנעשו בתעבורת רשת עמית לעמית (Peer-to-Peer).

לדבריהם, "היכולת להמיר בקלות שכזו חשמל וגישה לחומרת מחשב לכסף היא דבר חדש בעולם פשעי הסייבר כיוון שהיא מורידה משמעותית את רף הכניסה עבור תוקפים פחות מיומנים. זה מביא לכך שפעילות הפשע הזו מרקיעה שחקים".

כך, הם ציטטו מחקר של סימנטק (Symantec), לפיו היקף פעילות הכרייה ב-2017 גדל ב-34,000%. במקביל, עלה ערכו של מונרו: בתחילת 2017 הוא היה שווה 12 דולר, באוגוסט – 81 דולר, ובסוף השנה – מחירו האמיר ל-321 דולר. נתח השימוש בו ברשת האפילה, מבין המטבעות שהתוקפים משתמשים בהן, עומד על 6%.

חוקרי סייבר ארק ציינו עוד כי "בניגוד מוחלט לכופרות, כריית מטבעות קריפטו זדונית יכולה להתנהל בשקט, ברקע, בלא כל אינטראקציה עם המשתמש ולהיעשות באופן בלתי מוגבל. לכן זה מהווה תמריץ לתוקפים מתוחכמים לשכלל את שיטות העבודה שלהם להפוך את הנוזקה שלהם לשקטה, בעלת רמת השפעה נמוכה ככל האפשר. זאת, על מנת למקסם את משך זמן פעילות הכרייה שלהם במערכות שנפרצו כדי להפיק מקסימום רווח. במצב כזה, נוצר מערך אתגרים חדש ומטיל אימה על ארגונים, כמו גם על ספקיות אבטחה".

"מונרו הולך ותופס תאוצה בזכות האנונימיות שלו"

מונרו הוא מטבע אטרקטיבי לתוקפים, קובעים החוקרים ומפרטים: "זהו מטבע וירטואלי מבוסס קוד פתוח אשר שם דגש על אנונימיות ותצורה מבוזרת. הוא הופיע באפריל 2014 בעקבות הפריחה של הביטקוין במטרה לפתור כמה בעיות בסיסיות בטכנולוגיה. מונרו משתמש בבלוקצ'יין ומאובטח באלגוריתם מבוסס 'הוכחת עבודה' (Proof-Of Work), שמסתמך על כוח עיבוד על מנת לוודא פעולות להפצתם ברשת. מונרו הולך ותופס תאוצה בזכות האנונימיות שלו ובעיקר בזכות האלגוריתם שלו, Cryptonight"..

החוקרים אמרו עוד כי "לאלגוריתם זה ישנן כמה תכונות ההופכות אותו למושלם עבור תוקפים הרוצים לכרות מטבעות וירטואליים: האלגוריתם תוכנן עם מטרה עיקרית לצמצם את פערי הכרייה בין מעבדים אישיים (CPU) וחומרה ייעודית (GPU,ASIC,FPGA)– דבר אידיאלי לכריה דרך רשתות מבוזרות של מחשבים הנגועים בנוזקות".

תכונה מושכת נוספת, ציינו, היא שהאלגוריתם תומך Stealth Assresses ו-Ring Signatures כברירת מחדל, דבר שפותר כמה מבעיות האנונימיות בביטקוין אשר איפשרו לרשויות אכיפה לנטר פעולות לא חוקיות במספר רב של מקרים".

אנשי סייבר ארק אמראו עוד כי "2017 הייתה שנת הכופרות, קבוצה של נוזקות שמטרתן להצפין את המידע על המחשב ולדרוש כופר על מנת לשחררו. אנו צופים שבשנים הבאות נראה סוג אחר של נוזקות Cryptominers- נוזקות שישתמשו בכוח העיבוד של המחשבים הנגועים, על מנת לכרות מטבעות וירטואלים. נוזקות אלו הרבה יותר קשות לזיהוי על המחשבים הנגועים, אבל כיום רשויות החוק מנצלות חולשות קיימות במטבעות הקיימים על מנת להתחקות אחר הפעולות והחשבונות שאליהם הועברו המטבעות".

"אנו צופים שיותר ויותר תוקפים יאמצו את השימוש במונרו, המאפשר לבצע העברות אנונימיות באופן כמעט מוחלט ובנוסף הוא חסין מפני ריכוזיות, דבר השומר על האפקטיביות של כריה מבוזרת, במקרים של הדבקה רבת-משתתפים על ידי נוזקות", סיכמו חוקרי סייבר ארק.

תגובות

(0)