היקף הפגיעויות השנה – בנסיקה

חוקרי פורסקאוט, הישראלית במקורה, מצאו כי מספר נקודות התורפה שפורסמו במחצית הראשונה של השנה צמח ב-43%, בהשוואה ל-2023 ● מקורם של רוב שחקני האיום - סין, רוסיה ואיראן

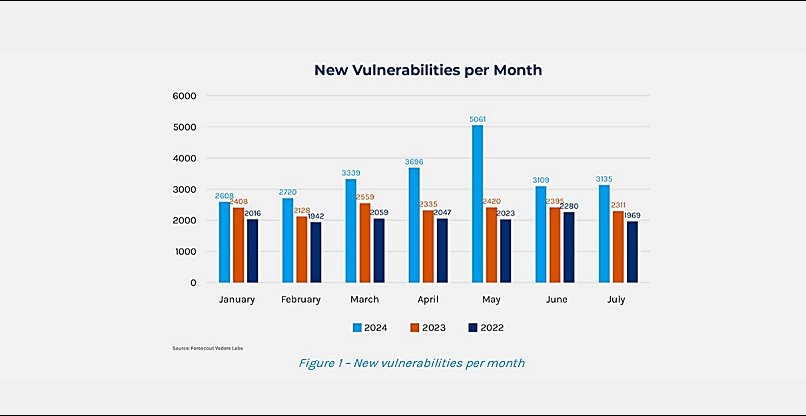

היקף הפגיעויות שפורסמו בפומבי עלה ב-43% במחצית הראשונה של השנה, בהשוואה לתקופה המקבילה אשתקד, כך לפי מחקר חדש של פורסקאוט (Forescout), הישראלית במקורה.

לפי המחקר, התוקפים מתמקדים באופן משמעותי באיתור פגמים ברשתות וירטואליות פרטיות (VPNs) ובאמצעי אבטחה היקפיים אחרים – לצורך השגת גישה ראשונית למערכות הקורבן.

במחצית הראשונה של השנה דווחו 23,668 נקודות תורפה, נתון המשקף ממוצע של 111 חולשות חדשות שנחשפו מדי יום. הנתון המעודד, יחסית, הוא כי מתוך כלל הפגיעויות שפורסמו, רובן, 39%, היו בעלות דירוג חומרה בינוני, או נמוך (25%), בעוד שרק ל-9% מהן – בדירוג חומרה קריטי. זאת, בניגוד לתקופה המקבילה אשתקד, בה כשני שלישים מהפגיעויות היו בדירוג חומרה בינוני (39%) או גבוה (27%).

הפגיעויות החדשות שפורסמו השנה השפיעו על 39 ספקיות תוכנה שונות, נתון המשקף ירידה של 17% – מ-47 ספקיות במחצית 2023. החברה המושפעת ביותר מהפגיעויות, הייתה, באופן טבעי, מיקרוסופט (Microsoft), עם 17%, ולאחריה: גוגל (Google) עם 8%. אפל (Apple), והחברות D-Link ו-איבנטי (Ivanti) אחזו כל אחת ב-6% מהפגיעויות, וסיסקו (Cisco), ב-5%.

כמעט מחצית (46%) מהחולשות, שנוספו השנה פורסמו לפני 2024. חמישה מהפגמים הללו התגלו במוצרים סופיים, כאלה שהשפיעו על Internet Explorer, נתבי D-Link ומוצרי אחסון מחוברים לרשת. המשמעות, הסבירו החוקרים, היא שאין תיקונים זמינים עבור ציוד זה.

בהיבט הגיאוגרפי, חוקרי פורסקאוט מצאו כי רוב גורמי האיומים שהיו פעילים השנה מקורם בסין (65), רוסיה (36) ואיראן (21). את המקום הראשון נטלה השנה סין, שעקפה את רוסיה מאז 2023. מחצית (50%) משחקני האיום הללו מוגדרים כפושעי סייבר, ואחריהם גופי איום הפועלים בחסות המדינה (40%) והאקטיביסטים (10%).

החוקרים ציינו כי קווי הגבול בין האקטיביסטים לשחקנים בחסות המדינה הולכים ונהיים מטושטשים. אלה וגם אלה מכוונים לתשתיות קריטיות, כאשר שחקנים בחסות המדינה משתמשים בישויות האקטיביסטיות, כדי לבצע חלק מהתקפותיהם. לפי החוקרים, "ההסבר לשינוי זה מונע מכמה גורמים, ביניהם – הגברת הנראות של קמפיינים ויכולת הכחשה סבירה של השחקנים, אם ייחשפו".

דוגמה לסוג זה של שחקן איומים, צויין במחקר, "הוא צבא הסייבר של רוסיה, שלדעתנו קשור ל'תולעת חול' (Sandworm), אשר תקפה בסייבר מפעל טיהור שפכים בארה"ב באפריל השנה (הכוונה ל-GRU – המודיעין הצבאי הרוסי – י"ה)".

שחקן אחר הוא הדרור הטורף (Predatory Sparrow), שמתחזה לקבוצה האקטיביסטית המתנגדת לשלטון באיראן, אך לפי ההערכה הוא מזוהה עם ישראל.

מתקפות כופרה ממשיכות לעלות

הדו"ח מצא עלייה של 6% במתקפות כופרה במחצית הראשונה של השנה, בהשוואה לתקופה המקבילה אשתקד, עם 3,085 התקפות.

לפי המחקר, נוף האיומים של הכופרות השתנה משמעותית בתוך שנה, כאשר ב-2023, קבוצות התקיפה המובילות היוו שלושה רבעים מההתקפות, והשנה שיקפו רק 59% מהן.

LockBit הייתה קבוצת האיום הפעילה ביותר השנה, והייתה אחראית ל-15% מההתקפות. זאת, למרות מבצע אכיפת חוק בינלאומי שכוון לתשתית הקבוצה בפברואר 2024.

קבוצות Play ו-RansomHub היו אחראיות כל אחת ל-6% מהמתקפות, וארבע קבוצות נוספות – קקטוס (Cactus), אקירה (Akira), הציידים (Hunters) ובלאק באסטה (BlackBasta) – היו אחראיות כל אחת ל-5% מהן.

תגובות

(0)