מותק, הכופרות משתוללות!

מפרצות יום אפס להשתוללות של כופרות: מעבדת קספרסקי מציגה את התפתחות המתקפות הממוקדות ברבעון השני של 2017

ההאקרים חיים, בועטים ומשתוללים גם בקיץ. התוקפים ממשיכים להיות מתוחכמים ושחררו לאוויר עושר של כלים זדוניים חדשים ומתקדמים, כך עולה מדו"ח האיומים המסכם את הרבעון השני של שנת 2017 של קספרסקי (Kaspersky Lab).

כך, על פי הדו"ח, התוקפים שחררו מגוון נוזקות, כולל שלוש מתקפות יום אפס ושתי התקפות חסרות תקדים: WannaCry ו-ExPetr. ניתוח של שתי ההתקפות האחרונות מראה כי ייתכן שהקוד הגיע לשטח לפני שהיה מוכן לחלוטין – ומדובר באירוע לא שכיח אצל תוקפים בעלי משאבים רחבים.

בתקופה שבין החודשים אפריל ויוני נרשמו התפתחויות משמעותיות בהתקפות ממוקדות (APT's) מצד תוקפים דוברי רוסית, אנגלית, קוריאנית וסינית. להתפתחויות אלו, ציינו החוקרים, יש משמעויות מרחיקות לכת על אבטחת IT בארגונים: פעילות זדונית מתוחכמת מתרחשת באופן רציף כמעט בכל מקום בעולם, והיא מגבירה את הסיכון של חברות וגופים שאינם מסחריים, לסבול מנזק משני במלחמת הסייבר.

על פי ענקית אבטחת המידע הרוסית, המתקפות ההרסניות, WannaCry ו-ExPetr, אשר פותחו ככל הנראה בגיבוי מדינה ופגעו בקורבנות הכוללים חברות וארגונים רבים ברחבי העולם – הפכו לדוגמה הראשונה, וכנראה לא האחרונה, למגמה מסוכנת.

על פי הדו"ח, ברבעון השני של 2017 היו שלוש פרצות יום אפס במערכת Windows, שהיו בשימוש על ידי תוקפים דוברי הרוסית, Sofacy ו-Turla.

Sofacy, הידוע גם כ- APT28 או FancyBear, הפעיל את כלי הפריצה כנגד טווח של מטרות באירופה, כולל ממשלות וארגונים פוליטיים. שחקן האיום הזה גם נצפה כשהוא מפעיל כמה כלים ניסויים, שהבולט ביותר הופעל כנגד חבר מפלגה פוליטית בצרפת לפני הבחירות הלאומיות במדינה.

נקודה נוספת בדו"ח היא גריי למברט: חוקרי קספרסקי ניתחו את ערכת הכלים המתקדמת ביותר כיום של קבוצת למברט, משפחה של פעילות ריגול דוברת אנגלית, "מתוחכמת ומורכבת מאוד".

"המטרה האמתית של מתקפת WannaCry הייתה יצירת הרס"

על מתקפת WannaCry ב-12 במאי ומתקפת ExPetr ב-27 ביוני, נכתב כי "למרות שהן שונות מאוד במהותן ובמטרות שלהן, שתיהן היו מאוד לא יעילות כ-'כופרות'.

במקרה של WannaCry, ההתפשטות הגלובלית המהירה והחשיפה שזכתה לה, הציבו את חשבון הביטקוין של התוקפים באור הזרקורים והדבר הקשה עליהם בהשגת הכופר. הדבר מצביע על כך שהמטרה האמתית של מתקפת WannaCry הייתה יצירת הרס. החוקרים חשפו קשרים נוספים בין הפעילות לקבוצת Lazarus. אותה תבנית הפעולה, של קוד זדוני הרסני אשר מתחפש לתוכנת כופר, הופיעה פעם נוספת במתקפת ExPetr.

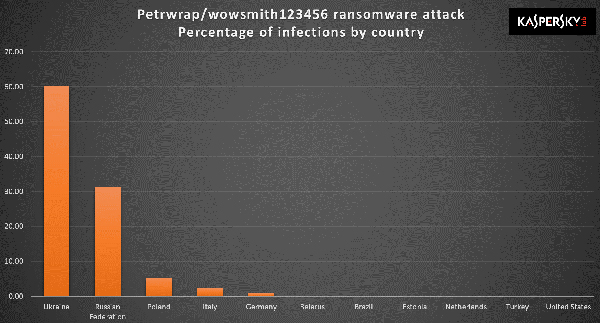

גם ExPetr, אשר תקף ארגונים באוקראינה, רוסיה ובמקומות נוספים באירופה, נראה ככופרה, אבל התברר כקוד הרסני טהור. המניע מאחורי התקפות ExPetr נותר מסתורי. חוקרי קספרסקי ביססו קשר קל לגורם האיומים הידוע כ-Black Energy.

"אנו מדגישים זמן רב את החשיבות של מודיעין איומים גלובלי אמיתי, אשר מסייע לאלה המגינים על רשתות רגישות וחיוניות", אמר חואן אנדרס גוארו סיידה, חוקר אבטחה ראשי, צוות מחקר וניתוח גלובלי, קספרסקי.

"אנו ממשיכים להיות עדים להתפתחות של תוקפים להוטים יתר על המידה, נטולי התחשבות בבריאות האינטרנט ובגופים והעסקים המסתמכים עליו בפעילות היומית שלהם".

לדבריו, "בעוד שריגול סייבר, חבלה, ופשיעה ממשיכים להשתולל, חשוב יותר מתמיד עבור המגינים לחבור יחדיו ולשתף את הידע העדכני ביותר כדי להגן על המשתמשים מפני כל האיומים"

תגובות

(0)