Infosec 2012

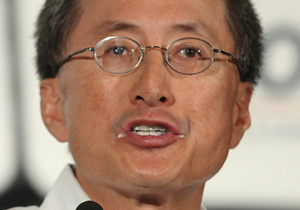

האנק ון דר היידן, CA: "ניהול זהויות ובקרת גישה נמצאים בחזית עולם האבטחה הארגוני"

"בין כל מרכיבי האבטחה, ניהול זהויות ובקרת גישה הם המרכיבים החשובים ביותר", אמר ון דר היידן, סגן נשיא לפתרונות אבטחה לאזור EMEA ב-CA ● לדבריו, "אבטחת מידע היא עדיין גורם מעכב בדרך לאימוץ מיחשוב הענן בארגונים" ● הוא ציין, כי המענה לצורך להגן על כל שכבות המיחשוב הוא "בטיפול ברמות המשתמשים והנתונים, תוך יצירת מערכת הרשאות ובקרה שכל מידע מגיע רק למי שרשאי לקבלו"

דיוויד קינג, AirTight: "הרשתות האלחוטיות מגדילות את פוטנציאל החדירה ל-IT הארגוני"

"כמעט כל עובד משתמש כיום במכשיר האישי שלו, יש לו בו נקודת גישה שבאמצעותה הוא יכול להתחבר לרשתות לא מאובטחות, במקביל לחיבור כבל למחשב הנייד", אמר קינג, יושב ראש ומנכ"ל החברה ● "מצב זה מאפשר כניסה לרשת הארגונית והופך את תהליך אבטחת המידע למורכב יותר", הוסיף

השבוע שהיה

השבוע החולף התחיל ונגמר בתחום הסייבר: תחילה עם ועידת InfoSec, שכללה למעלה מ-1,000 מומחי אבטחה ודיונים סביב הסוגיה של הגנה טובה יותר על נכסי מידע, ובהמשך עם התבטאויות של בכירים שונים בנושא ● בין לבין, קארל היינץ שטרייביך, מנכ"ל Software AG, הגיע לישראל לכנס לקוחות בארץ, הוכרזו הזוכים בפרס ביטחון ישראל וקיבלנו גם קרדיט בינלאומי בביצוע ממשל זמין ● וגם: מדוע פרטנר חכמה על חלשים?

רענן לוריא, בנק יהב: "היכולת של גורם להשבית מדינה קיימת"

"אם הבנקים יחדלו מלהתקיים, אנשים ייזרקו לרחוב, בתי החולים לא יתפקדו ועוד", אמר לוריא, מנהל אבטחת המידע של בנק יהב ● "לשמחתי", אמר, "יש אנשים טובים מאוד שמשולבים בתחום אבטחת המידע ואנשים חושבים שזה המפתח להצלחתנו כמדינה, בטח כדי לטפל באיום על תשתית הסייבר"

מוטי שגיא, פורטינט: "פתרונות אבטחת המידע המסורתיים, מבוססי החתימות – חשובים אך לא מספקים"

"על מנת להתמודד עם הדור הבא של המתקפות נדרש לספק משהו מעבר לפתרונות אבטחת המידע המסורתיים", אמר שגיא, יועץ בכיר לאבטחת מידע בסניף הישראלי של חברה ● לדבריו, "נדרשת שכבת הגנה עם איומי Zero Day, ללא חתימות, שכבת הגנה שיודעת לזהות חתימות באופן יוריסטי"

אחריות דירקטורים לנזקי סייבר

תהליך הגדלת המודעות בקרב דירקטורים לאיומי הסייבר, למרות שעלול ליצור לחצים ודרישות שיופנו לחדרו של מנהל האבטחה, יסייע לו בעקיפין ● הדו-שיח של המנמ"ר עם ההנהלה יהיה ברור יותר, המנכ"ל יידע היטב כי עליו לדווח לממונים איזה משאבים בדיוק הפקיד בידי מנהל האבטחה לביצוע המשימות - וכך האחריות לא תהיה רכושו הבלעדי של ה-CISO