$Lapsus הכתה שוב: אוקטה, מיקרוסופט ו-LG היו הקורבנות

עסקים נמצאים כעת בכוננות גבוהה, משום שההאקרים טוענים שיש להם גישת אדמין מלאה אל ספקית הזהות והאימות אוקטה ● במיקרוסופט עצרו את הניסיון בזמן אמת, אם כי לא דווח בברור מתי הפריצות אירעו

קבוצת $Lapsus ממשיכה להפיל קורבנות ולהגדיל באופן משמעותי את המוניטין שלה עם פריצות לארגונים בקנה מידה גדול. לפי הדיווחים היא הוסיפה לרשימה של אנבידיה, סמסונג ויוביסופט גם את אוקטה (Okta), מיקרוסופט ו-LG עם גניבת מידע ברמות שונות – אם כי לא ברור האם הפריצות התרחשו ממש לאחרונה, או שרק עתה הן נחשפו.

מיקרוסופט אישרה שקבוצת ההאקרים הידועה לשמצה הצליחה לגנוב ממנה קוד מקור של חלק מהמוצרים שלה, וזאת באמצעות חשבון משתמש שאיפשר גישה מוגבלת למערכות של החברה. לפי מיקרוסופט, מערך האבטחה שלה עקב אחרי החשבון כך שהיא עלתה בעצמה על הפריצה וסגרה אותה במהלך הביצוע שלה. לטענתה, מעבר לקוד המקור לא נגנב מידע נוסף, בוודאי לא כזה הקשור ללקוחות החברה. הקוד שנגנב, בכל מקרה, קשור למנוע החיפוש בינג ולתפעול של הסייעת האישית קורטנה.

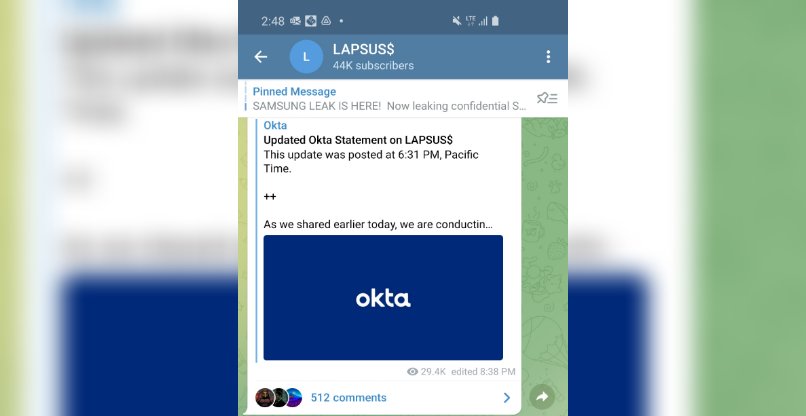

גם אוקטה שחררה הצהרה אשר מודה בפריצה. מדובר בחברה המספקת שירותי ניהול גישה וזהות, ולפי חומרים שהועלו לרשת האפלה, ההאקרים הצליחו לחדור למערכות השדרה של החברה.

$Lapsus כתבו בערוץ הטלגרם שלהם שהמטרה לא הייתה חדירה לבסיסי הנתונים של אוקטה, אלא נועדה להשיג מידע שקשור ללקוחות של החברה. באוקטה סיפרו שמדובר בפריצה שהתרחשה בינואר, ושלפי הבדיקות של החברה אין פעילות נוכחית של הקבוצה, עם זאת, לפי דיווחים – עסקים נמצאים כעת בכוננות גבוהה, מכיוון שההאקרים טוענים שיש להם גישת אדמין מלאה לקצה האחורי של ספקית הזהות והאימות, והיא כבר בידיהם במשך חודשיים לפחות.

במקרה של LG, טוענת חבורת הפורצים כי היא פרסמה קובץ המכיל את כל הדרכים לגשת לחשבונות העובדים והשירות של החברה, על כל פרטיהם. בנוסף טוענת הקבוצה כי היא תשחרר בקרוב קובץ שיכיל מידע ופרטי גישה לכל התשתיות של הקונצרן הדרום-קוריאני הרב-לאומי.

תגובות

(0)